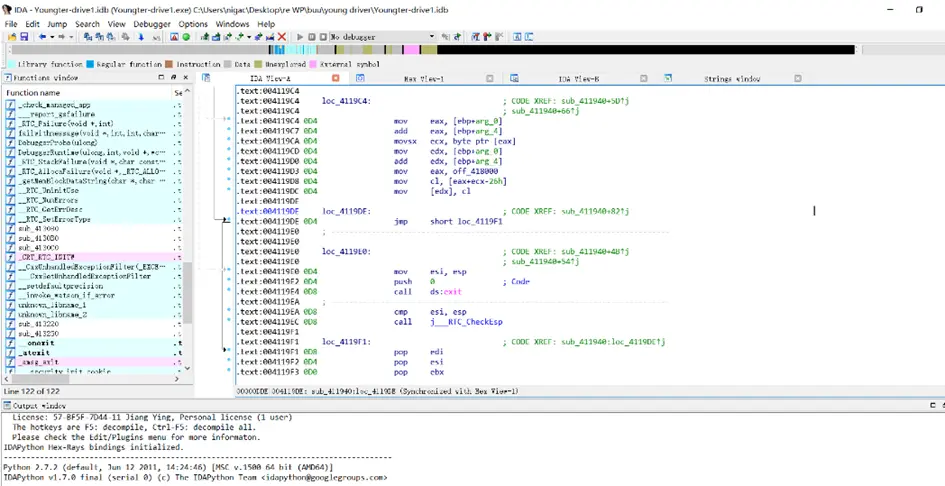

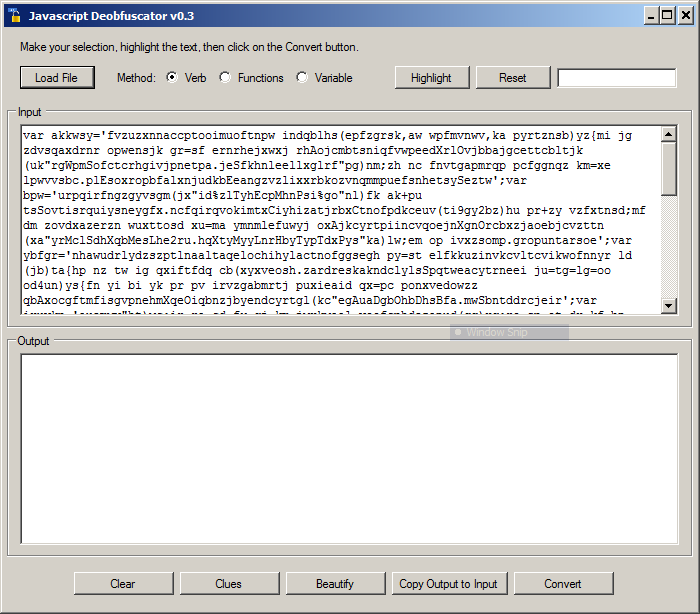

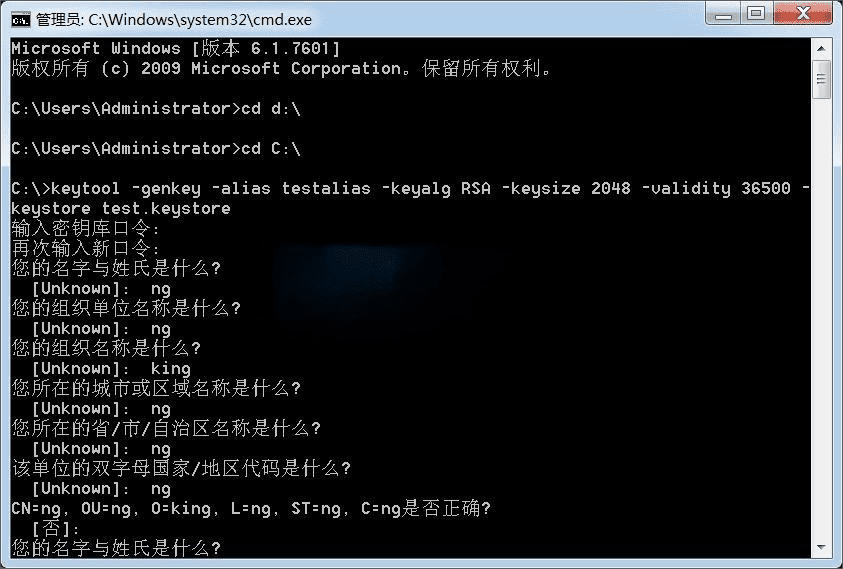

第一次接触 SO 分析工具,其实是因为项目里有一段逻辑怎么都看不出来到底从哪里触发。JS 层找不到,调试也断不进去,最后只能把目光转向底层的动态库。当把

libxxx.so文件丢进分析工具的一瞬间,界面上出现一堆字符串、符号和偏移地址,那种“原来它是这样工作的”的感觉挺震撼的。

SO 分析工具本质上是用来查看 Android 项目中的 ELF 动态库结构。对于做前端组件、客户端脚本研究的人来说,它不是每天都用,但只要遇到“逻辑藏在底层”“脚本加载不明原因”等情况,这个工具几乎是唯一能看清底细的方式。

SO 分析工具本质上是用来查看 Android 项目中的 ELF 动态库结构。对于做前端组件、客户端脚本研究的人来说,它不是每天都用,但只要遇到“逻辑藏在底层”“脚本加载不明原因”等情况,这个工具几乎是唯一能看清底细的方式。

我随手做了一次测试,把一个常见组件里的 libcocos2djs.so 加载进去,字符串表里瞬间就能看到很多关键字,比如脚本加载路径、资源初始化相关的常量,甚至一些编译阶段没被优化掉的小提示。从这些字符串就能推断出脚本是怎么被触发的,顺序是什么,哪些函数参与了过程。

最常用的方法其实只有两个:

一个是字符串搜索,比如搜索 "load", "decrypt", "script", "jsb" 等关键字;

另一个是函数引用查看,从一个函数跳到所有引用它的位置,就像沿着一条线把整个流程拉顺。

我这次测试里搜索 "xxtea",很快确定项目采用的是 XXTEA 加密方式;再通过引用关系往前找,就能看到脚本加载前后的一些操作,包括校验、拼接路径、处理内存这些部分。很多旧项目的问题,其实从 SO 里随便扫几眼就能找到关键点。

比较舒服的一点是,这类工具通常会显示偏移地址和可执行段分布。如果你经常处理组件,这些地址信息能让你很轻松地确认结构是否完整,也能判断工程是不是被二次修改过。

SO 分析工具不会直接告诉你解决办法,但它会让你看到“事情到底是怎么发生的”。对很多开发者来说,这一点就已经足够有用了。

仅限交流拒绝商用!

下载地址:

隐藏内容,解锁需 付费 30元

付费解锁

玫瑰资源库

玫瑰资源库

![[源码分享] 创胜系列定制版本嘉年华房卡源代码【开发引擎Cocos Creator2.4.3】-玫瑰资源库](https://www.264rose.com/wp-content/uploads/2024/10/c4ca4238a0b9238-10.jpg)