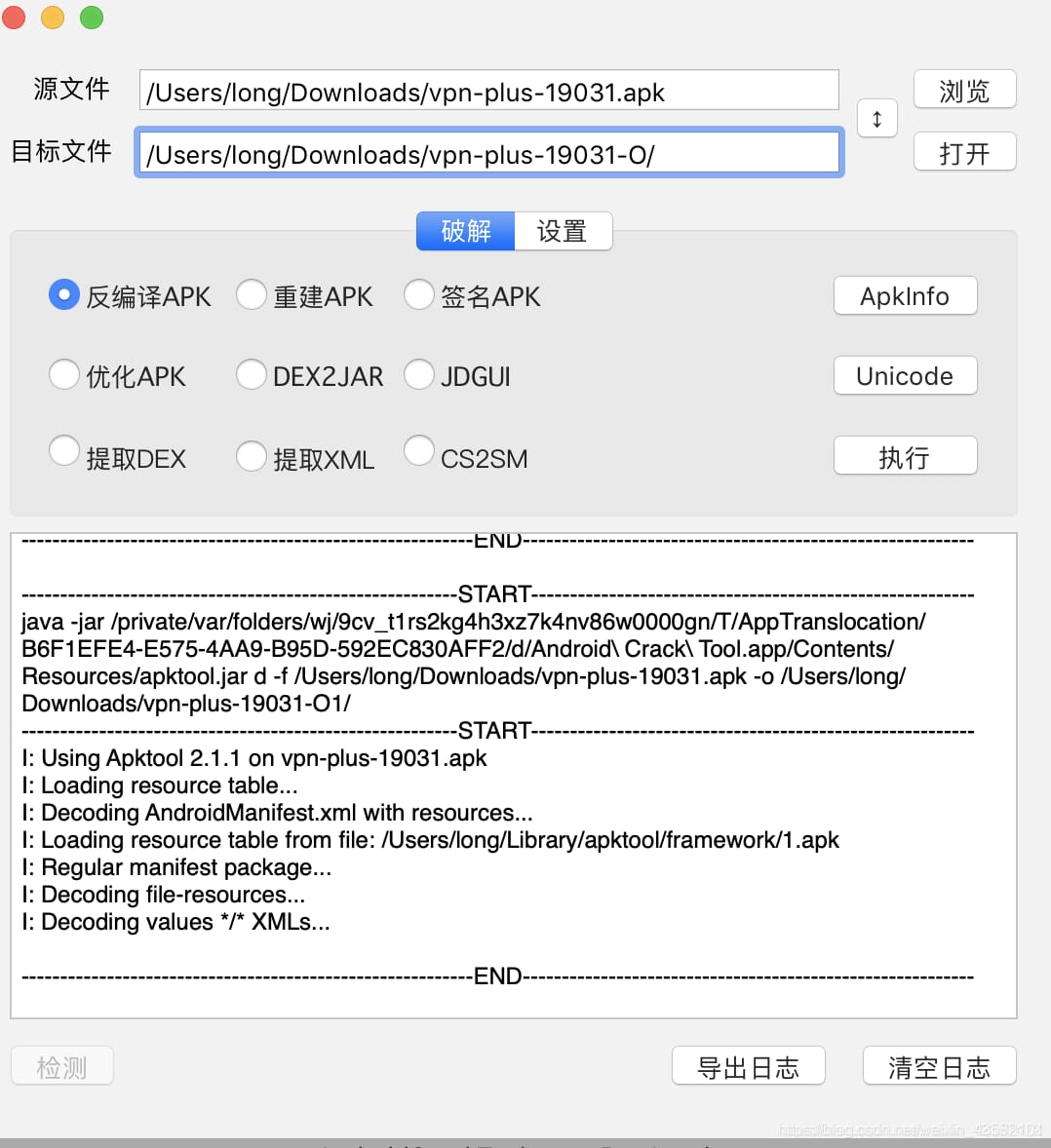

如果你是做客户端脚本研究或者组件调试的,只要碰到 APK,就一定绕不开反编译工具。很多人第一次用它只是为了取一张图片,或者找一下资源目录,但当项目逐渐复杂,你会发现 APK 反编译工具几乎是整个分析流程的起点。

工具的核心作用很简单:把安装包拆开,让你能看到里面的文件结构。对于技术开发来说,这一步意义非常大,它能让你接触到组件的资源布局、脚本目录、so 库文件、配置参数,甚至是项目的整体架构。只要反编译成功,整个工程的轮廓都会呈现出来。

工具的核心作用很简单:把安装包拆开,让你能看到里面的文件结构。对于技术开发来说,这一步意义非常大,它能让你接触到组件的资源布局、脚本目录、so 库文件、配置参数,甚至是项目的整体架构。只要反编译成功,整个工程的轮廓都会呈现出来。

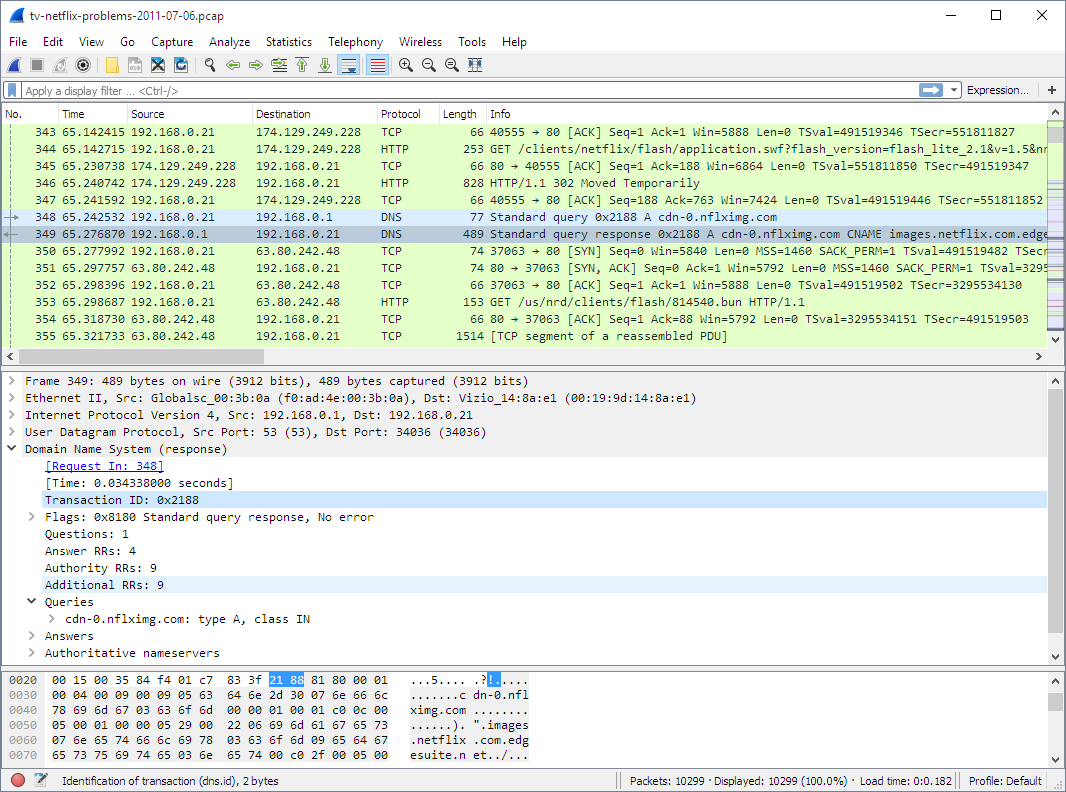

我做了一个实测,把一个常见的 150MB 左右的客户端 APK 丢进反编译工具,大概十几秒就完成处理。打开输出目录之后,几个关键的内容马上就能看到:

assets:常见的脚本资源目录lib:存放 so 文件,用于底层逻辑res:UI 资源、图片、布局smali:转换后的 Java 层代码AndroidManifest.xml:项目结构的核心文件

这些内容对于想了解项目结构的人来说,都是非常关键的信息点。

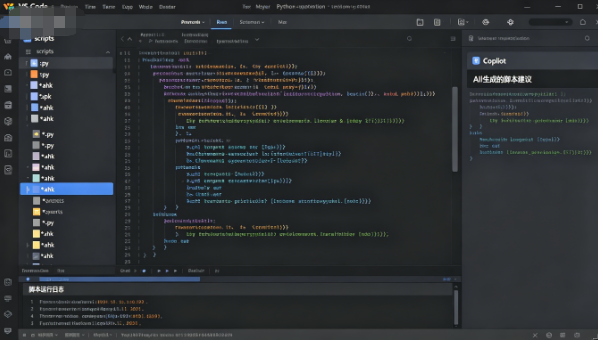

我最常用的方式是先看 AndroidManifest.xml,确认包名、入口 Activity、权限和组件,这一步能确定整个工程的基础布局。接下来会去 lib 目录找 so 文件,再结合前面写过的 SO 工具进行分析。然后再去 assets 查看脚本资源,有些工程的 JS 文件就在这里,目录结构一目了然。

在我这次的测试里,通过反编译很快就定位到脚本目录,里面的资源都是压缩形式的 bundle 文件,再结合 jsc 工具或者格式化工具就能继续分析。整个过程没有什么难度,就是拆包 → 找资源 → 查看结构,几乎是标准流程。

比较让人舒服的一点是,APK 反编译工具通常不会对文件做任何修改,它只负责把内容拆开,让你能阅读、对比、分析。对于做组件调试、对接接口、检查资源缺失的人来说,这种透明度很重要。

如果你正在研究一套比较大的组件,APK 反编译工具是那种“不开就不知道缺了什么,一开就能看清楚”的工具。它对分析脚本结构、排查资源加载问题、确认依赖文件非常有帮助,绝对值得放在工具箱里。

仅限交流拒绝商用!

隐藏内容,解锁需 付费 30元

付费解锁

玫瑰资源库

玫瑰资源库

![[源码分享] 创胜系列定制版本嘉年华房卡源代码【开发引擎Cocos Creator2.4.3】-玫瑰资源库](https://www.264rose.com/wp-content/uploads/2024/10/c4ca4238a0b9238-10.jpg)